以太坊开发者遭遇恶意代码助手攻击

一位核心以太坊开发者最近遭遇了一起与恶意代码助手相关的加密货币钱包窃取事件,这突显了即使是经验丰富的开发者也可能被日益精致的诈骗所欺骗。核心以太坊开发者扎克·科尔(Zak Cole)在周二的X平台帖子中透露,他受到了来自Cursor AI的恶意人工智能扩展程序的攻击,该程序使攻击者能够在三天内访问他的热钱包,最终窃取了资金。

恶意扩展程序的伪装

科尔安装了一个名为“contractshark.solidity-lang”的扩展程序,该程序看似合法,拥有专业的图标、详细的描述和超过54,000次的下载量,但它悄悄地提取了他的私钥。该插件“读取了我的.env文件”,并将密钥发送到攻击者的服务器,使其在三天内访问了热钱包,直到周日资金被窃取。

科尔表示:“在过去的10多年里,我从未因黑客而损失过一分一毫。然后我上周急于发布一个合约。”

他补充说,损失仅限于“几百”美元的以太币,因为他在测试中使用小额、项目隔离的热钱包,并将主要资产保存在硬件设备上。

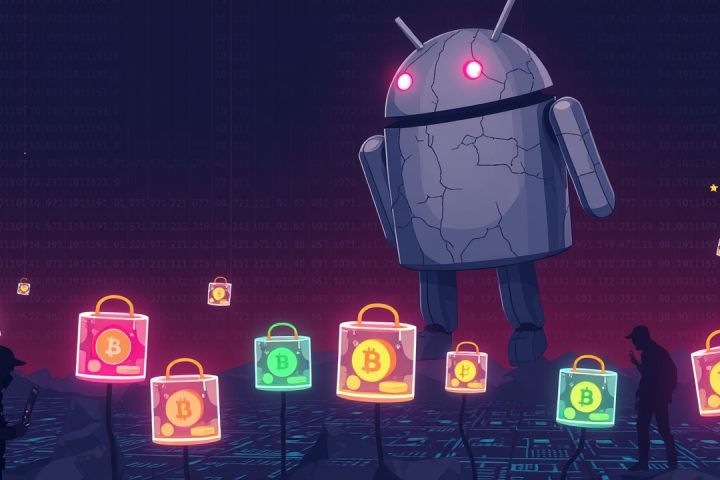

钱包窃取程序的威胁

钱包窃取程序——旨在窃取数字资产的恶意软件——正日益成为加密货币投资者面临的重大威胁。2024年9月,一款伪装成WalletConnect协议的钱包窃取程序在谷歌Play商店上线超过五个月后,窃取了超过70,000美元的数字资产。

开发者的安全建议

恶意的VS Code和扩展程序正成为“主要攻击向量”,利用假发布者和拼写欺骗来窃取私钥,区块链安全公司Cyvers的高级安全运营负责人哈坎·乌纳尔(Hakan Unal)表示。“开发者应当审查扩展程序,避免将秘密存储在明文或.env文件中,使用硬件钱包,并在隔离环境中进行开发。”

加密窃取程序的可获取性

与此同时,加密窃取程序对诈骗者的可获取性也在不断提高。来自加密取证和合规公司AMLBot的4月22日报告显示,这些窃取程序以软件即服务的模式出售,使诈骗者能够以低至100美元的价格租用它们。