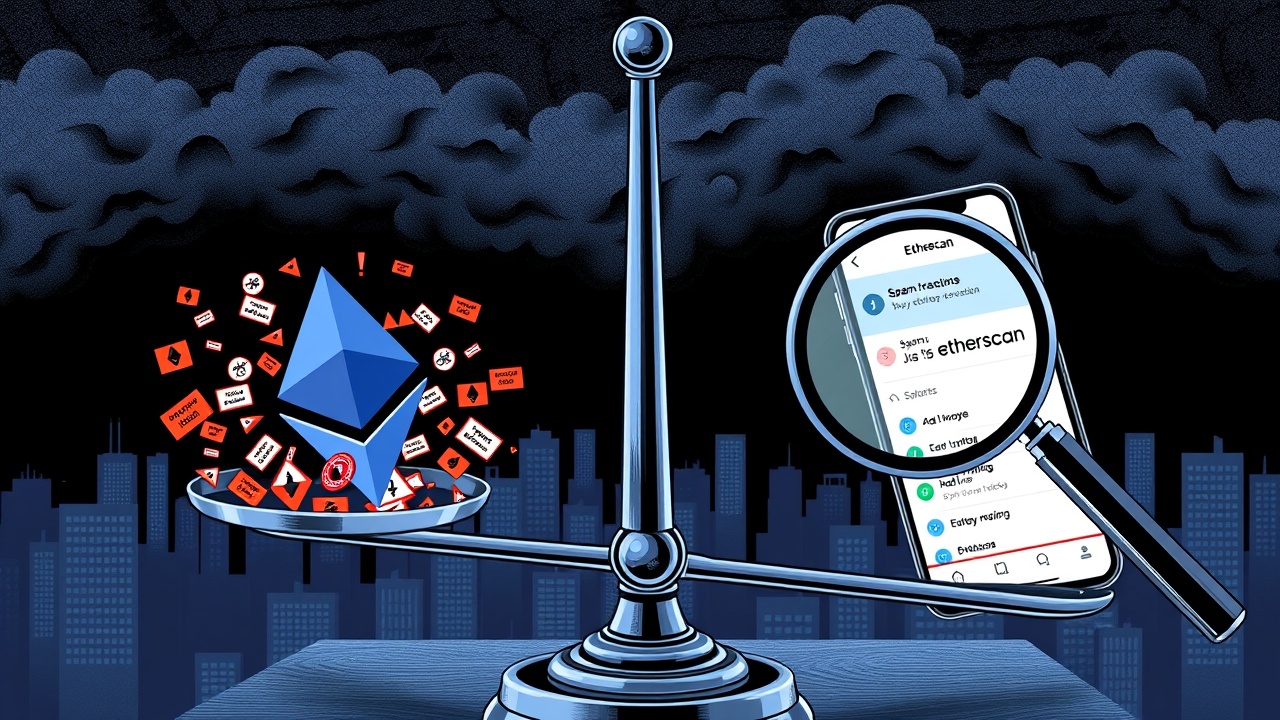

CZのEtherscanに対する批判

CZは、Etherscanがアドレスポイズニング詐欺からのスパム取引を表示していることに対して反発し、ブロックエクスプローラーは悪意のある転送を完全にフィルタリングすべきだと述べました。元Binance CEOはXに投稿し、TrustWalletがすでにこのフィルタリングを実施している一方で、Etherscanはユーザーのウォレットを洪水のように埋め尽くすゼロ価値のポイズニング取引を表示し続けていると指摘しました。

アドレスポイズニングの影響

この批判は、NimaというユーザーがEthereumでわずか2回のステーブルコイン転送を行った後、30分以内に89件のアドレスポイズニングメールを受け取った事件に続いています。Etherscanは、この攻撃について警告を発し、ユーザーが資金を送る際に取引履歴から類似のアドレスをコピーさせることを目的としていると説明しました。

「多くの人がこれに犠牲になるだろう」とNimaは、自動化された攻撃キャンペーンが彼のウォレットを標的にした後に警告しました。

フィルタリングの必要性

CZは、ブロックエクスプローラーはこれらのスパム取引を表示すべきではなく、完全にフィルタリングするのは簡単なはずだと主張しました。Etherscanはデフォルトでゼロ価値の転送を隠すことを明確にしましたが、BscScanとBasescanはユーザーが「0額txを隠す」ボタンを明示的にクリックしないとアドレスポイズニング攻撃の取引を削除できません。このデフォルト設定の違いにより、一部のユーザーは攻撃者が制御するアドレスに資金を送る可能性のあるスパムを表示されるリスクにさらされています。

AIの役割とリスク

CZは、フィルタリングが将来的にAIエージェント間のマイクロトランザクションに影響を与える可能性があると指摘し、AIが正当なゼロ価値の転送とスパムを区別するために使用される可能性を示唆しました。Dr. Favezyは、スワップがアドレスポイズニングを超えた追加のリスクを生むことを指摘しました。

「AIエージェントが正しいルーターと最良の流動性ソースを通じてルーティングできることを本当に願っています。こうした状況を避けるために」とFavezyは書きました。

攻撃のメカニズム

この攻撃は、transferFrom関数を使用してゼロ価値のトークン転送を開始することで機能します。攻撃者はゼロ価値のトークンを送信し、被害者の取引履歴に表示される転送イベントを作成します。すべてのアドレスはデフォルトで0価値の承認を持っており、イベントの発生を可能にします。攻撃者はこれをアドレスの偽装と組み合わせて、被害者が間違った転送アドレスをコピーする可能性を高めます。偽装されたアドレスは、正当なアドレスの最初と最後の文字と一致します。

Nimaのケースは、わずか2回の正当な転送から30分で89件のポイズニング試行が行われるという、これらの攻撃がどれほどの規模に達するかを示しています。自動化された性質により、攻撃者はステーブルコインやトークンのオンチェーンでの動きを検出するたびに、同時に数千のアドレスを標的にすることができます。