Pengungkapan

Pandangan dan pendapat yang diungkapkan dalam artikel ini sepenuhnya merupakan opini penulis dan tidak mencerminkan pandangan editorial crypto.news.

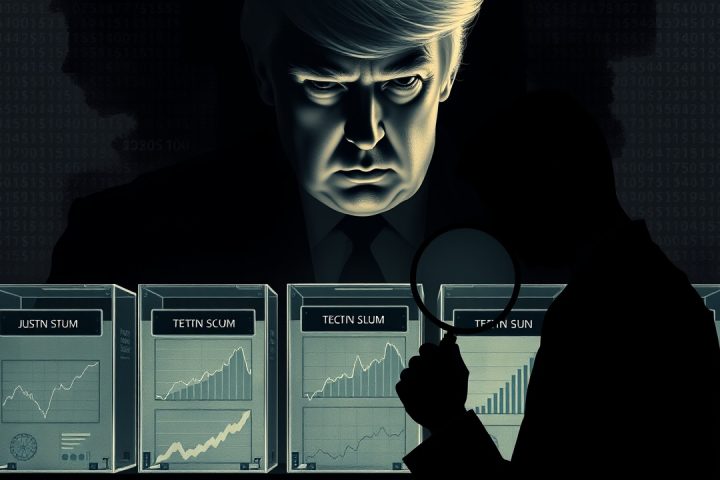

Serangan Terhadap DeFi

DeFi sedang mengalami serangan, namun bukan dari ancaman yang biasa dihadapi industri. Sementara para pengembang secara teliti memindai kode untuk menemukan kerentanan, para penyerang telah mengubah taktik mereka dengan mengeksploitasi kelemahan ekonomi yang tidak tampak di balik kode yang terlihat sempurna. Salah satu contoh adalah eksploitasi token JELLY di Hyperledger, di mana para penyerang berhasil menyedot lebih dari $6 juta dari dana asuransi Hyperledger. Eksploitasi ini tidak disebabkan oleh kesalahan dalam kode, tetapi oleh insentif yang dapat dimanipulasi dan risiko yang tidak diantisipasi, yang tidak diperiksa oleh siapa pun.

Perkembangan Keamanan Siber dalam DeFi

Keamanan siber dalam proyek DeFi telah mengalami perkembangan pesat. Audit kontrak pintar, yang dirancang untuk menangkap kesalahan dalam kode, saat ini menjadi norma. Namun, kita perlu memperluas lingkup audit ini di luar sekadar memeriksa baris kode. Audit kontrak pintar menjadi tidak memadai tanpa analisis terhadap risiko ekonomi dan teori permainan.

Keterbatasan Audit Tradisional

Ketergantungan industri terhadap audit yang hanya berfokus pada kode itu usang dan berbahaya, serta meninggalkan proyek-proyek rentan terhadap siklus serangan yang terus berulang. Pada Maret 2025, pertukaran Hyperliquid, yang telah menjalani audit kontrak, diserang dalam eksploitasi senilai $6 juta yang melibatkan token JELLY. Para penyerang tidak menemukan bug dalam kode; mereka merancang penipuan dengan memanfaatkan logika likuidasi Hyperliquid sendiri, memompa harga JELLY, dan memanipulasi parameter risiko platform.

Dengan kata lain, para perancang Hyperliquid tidak mempertimbangkan perilaku pasar tertentu, suatu kelalaian yang tidak terdeteksi oleh audit tradisional. Kasus Hyperliquid menunjukkan bahwa kode yang sempurna tidak dapat menyelamatkan proyek yang dibangun di atas asumsi ekonomi yang rapuh. Sebelum insiden JELLY, Polter Finance, protokol pinjaman di Fantom, dikuras sebesar $12 juta melalui serangan pinjaman kilat yang juga mengandalkan ekonomi, bukan kerentanan kode.

Penyerang mengambil pinjaman kilat dan memanipulasi oracle harga proyek, menipu sistem untuk menganggap kolateral yang tidak berharga menjadi bernilai miliaran. Kodenya berfungsi sebagaimana mestinya, namun desainnya cacat, membuat proyek tersebut rentan terhadap fluktuasi harga ekstrem yang dapat menyebabkan kerugian.

Pola Serangan yang Meningkat di DeFi

Eksploitasi ini terbukti sangat merusak sehingga Polter Finance, yang dianggap sebagai proyek menjanjikan, terpaksa menghentikan operasinya. Ini bukanlah serangan atau kejadian terisolasi; melainkan bagian dari pola yang terus berkembang dalam dunia DeFi. Dalam berbagai kasus, para penyerang yang cerdik mengeksploitasi protokol dengan memanipulasi input pasar, insentif, atau mekanisme pemerintahan untuk memicu hasil yang tidak terduga bagi pengembang.

Kita telah menyaksikan pertanian hasil yang hancur karena celah imbalan, pegs stablecoin yang diserang melalui pergerakan pasar yang terkoordinasi, dan dana asuransi yang dikuras oleh volatilitas ekstrem. Audit tradisional menilai apakah kode “melakukan apa yang seharusnya”, tetapi siapa yang memeriksa apakah “apa yang seharusnya dilakukan” itu masuk akal dalam kondisi yang berlawanan?

Audit yang Diperlukan dalam DeFi

Berbeda dengan program tertutup, protokol DeFi beroperasi dalam lingkungan yang dinamis dan berpotensi bermusuhan. Harga berfluktuasi, pengguna menyesuaikan strategi, dan protokol saling terhubung secara kompleks. Meskipun banyak tim web3 diisi oleh insinyur yang mampu menemukan bug perangkat lunak selama pengembangan, sedikit yang memiliki pemahaman mendalam tentang ekonomi.

Oleh karena itu, penting bagi audit untuk mengisi kekosongan ini dan mengidentifikasi kerentanan dalam desain insentif serta logika ekonomi. Audit yang komprehensif harus mencakup analisis teori permainan dan ekonomi, termasuk pemeriksaan terhadap mekanisme biaya, rumus likuidasi, parameter kolateral, dan proses pemerintahan.

Hal ini memaksa auditor untuk mempertimbangkan: “Dengan aturan yang ada, bagaimana seseorang dapat memanfaatkan celah ini?” Misalnya, selama audit yang dilakukan oleh Oak Security, kami menemukan bahwa dana asuransi pada platform pertukaran perpetuum dapat sepenuhnya dikuras oleh volatilitas karena tidak mempertimbangkan “risiko vega” — sensitivitas protokol terhadap volatilitas — dalam model penentuannya.

Kesimpulan

Eksploitasi ekonomi semacam ini sudah cukup terdokumentasi dan tidak terlalu sulit ditemukan. Namun, semua ini hanya akan terungkap ketika auditor mengajukan pertanyaan yang tepat dan berpikir di luar batasan kode yang tertulis. Pendiri protokol harus menuntut agar auditor memeriksa seluruh komponen sistem perdagangan, termasuk logika implisit dan komponen off-chain, guna memastikan keamanan menyeluruh.

Dalam skenario ideal, setiap logika yang penting untuk fungsi protokol harus diintegrasikan ke dalam blockchain. Jika Anda seorang pendiri atau investor, penting untuk menanyakan kepada auditor: Apa yang Anda lakukan terkait manipulasi oracle? Apa analisis Anda mengenai skenario krisis likuiditas? Apakah Anda mempertimbangkan tokenomics untuk vektor serangan yang mungkin muncul? Jika jawabannya tidak memuaskan, Anda perlu menggali lebih dalam. Biaya dari kelalaian ini bisa sangat tinggi; menggabungkan analisis ekonomi dan teori permainan bukanlah sekadar tambahan yang baik, melainkan merupakan pilar fundamental bagi kelangsungan hidup proyek-proyek DeFi.

Kita perlu membangun budaya di mana tinjauan kode dan analisis ekonomi dilakukan secara bersamaan untuk setiap protokol besar. Mari kita tingkatkan standar kita sekarang, sebelum pengalaman pahit akibat kehilangan miliaran dolar lainnya memaksa kita untuk melakukan hal tersebut.