형제들의 암호화폐 강탈 사건

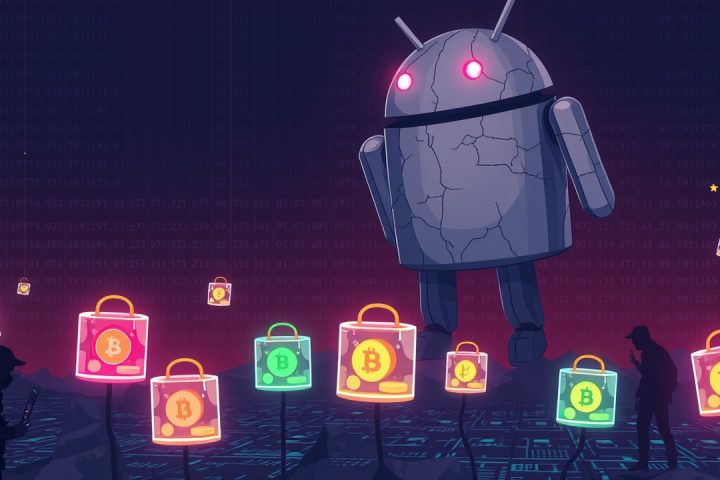

MIT에서 교육받은 두 형제가 소프트웨어 취약점을 악용하여 암호화폐 거래자들로부터 단 12초 만에 2500만 달러를 훔치기 위해 몇 달 동안 계획을 세웠다고 전직 직원이 금요일 맨해튼 연방 법원에서 증언했다. 트래비스 첸(Travis Chen)은 정량적 거래자이자 안톤(Anton)과 제임스 페라레-부에노(James Peraire-Bueno)의 회사 18decimal의 전 직원으로, 2022년 12월 회의에서 형제들이 ‘오마카세(Omakase)’라는 작전에서 이더리움의 MEV-Boost 프로토콜을 조작할 계획을 세웠다고 증언했다.

“이 작전은 샌드위치 봇의 비용을 대가로 이익을 얻는 것이었다”고 첸은 법원에서 증언했다.

그는 이 증언을 통해 240만 달러를 포기해야 하는 비기소 협정에 따라 증언했다. 샌드위치 봇은 대기 중인 거래 앞뒤에 자신의 거래를 삽입하여 가격 변동을 이용하는 자동 거래 프로그램으로, 이를 통해 발생하는 가격 슬리피지를 이용해 이익을 얻는다. 이 경우, 이 작전은 이러한 봇을 목표로 하여 그들의 일반적인 전략을 역이용했다.

형제들의 혐의와 계획의 실행

형제들은 12초 강탈에 대해 각각 최대 20년의 징역형을 받을 수 있는 전신 사기 및 자금 세탁 음모 혐의를 받고 있으며, 유죄 협상 제안을 거부한 후 지난 화요일 재판이 시작되었다. 검찰은 형제들이 이더리움 블록체인에서 검증자가 되어 거래 데이터를 조기에 볼 수 있는 결함을 악용하고, 블록을 재구성하여 ‘샌드위치 거래자’의 비용을 대가로 자신들에게 유리하게 만들었다고 주장하고 있다.

첸은 2022년 12월 회의에서 계획의 규모를 설명하는 메모를 배심원들에게 보여주었으며, 그 내용은 “작전 규모는 엄청나다… 계약에서 600만 달러. 모두 한 번에 잡으면 큰 규모가 될 수 있으며, 훨씬 더 높을 수 있다”고 적혀 있었다.

첸은 형제들이 샌드위치 봇을 유인하기 위해 8개의 ‘미끼’ 거래를 설계하기 위해 몇 달 동안 거래 패턴을 분석했다고 증언했다. 봇이 참여했을 때, 형제들은 취약점을 악용하여 그들의 자금을 빼냈다고 한다. 계획은 성공적인 것으로 보였으며, 2023년 4월 2일까지 그들은 이 계획을 실행하여 약 2500만 달러를 벌어들였다고 한다.

검찰의 주장과 방어 측의 반론

검찰은 또한 형제들이 계획의 일환으로 ‘암호화폐 세탁하는 방법’과 ‘최고의 암호화폐 변호사’를 구글 검색했다고 주장하고 있으나, 방어 측은 이 검색 기록을 제외해 달라고 요청하며, 검색이 특권 있는 변호사 상담 중에 발생했다고 주장하고 있다.

첸은 또한 MEV-Boost 소프트웨어 제작자인 플래시봇(Flashbots)이 공격 발생 24시간 이내에 취약점을 수정했다고 증언했다. 플래시봇 개발자 로버트 밀러(Robert Miller)는 금요일에 피고들이 익명으로 그에게 연락하여 유사한 전략의 세부 정보를 공유하는 대가로 이를 ‘공격’이라고 부르지 말아 달라고 요청했다고 증언했으며, 그는 이를 수락했다고 말했다.

그러나 방어 측 변호사들은 이전에 법원에 보낸 편지에서 그의 잠재적 증언이 직접적인 조사보다는 전문성에 기반할 것이라고 반대했다. 방어 측은 다음 날 첸이 현재 이 계획에 대한 견해를 증언하는 것을 금지해 달라는 편지를 제출했으며, 그는 “그가 사건 발생 당시 이 alleged exploit이 불법이거나 잘못되었다고 생각하지 않았다고 정부에 반복적으로 말했다”고 언급하며, 기소 이후의 후회는 형제들이 그 당시 알고 있었던 것과 믿었던 것과는 무관하다고 주장했다.