Pag-atake ng mga Hacker mula sa North Korea

Ang mga hacker mula sa North Korea ay unti-unting nalalampasan ang mga high-tech na hadlang sa seguridad sa pamamagitan ng paggamit ng artipisyal na intelihensiya upang manipulahin ang mga empleyado sa likod ng code. Kinumpirma ng Zerion, isang tanyag na provider ng crypto wallet, noong Miyerkules na ang isang pangmatagalang kampanya ng social engineering na konektado sa DPRK ay matagumpay na nakapasok sa kanilang mga sistema noong nakaraang linggo.

Mga Detalye ng Insidente

Nakakuha ang mga hacker ng humigit-kumulang $100,000 mula sa mga hot wallet ng kumpanya, at ang paglabag na ito ay nagsisilbing isang matinding babala tungkol sa tumataas na sopistikasyon ng “AI-enabled” na pagnanakaw ng pagkakakilanlan sa loob ng industriya ng digital asset. Iniulat ng kumpanya na ang mga umaatake ay nagawang hijack ang mga aktibong login session at mga kredensyal ng mga miyembro ng koponan, na nagbigay-daan sa kanila upang makakuha ng access sa mga pribadong susi.

Sa kabila ng paglusob, nakumpirma ng internal na post-mortem ng Zerion na ang mga pondo ng gumagamit at pangunahing imprastruktura ay nanatiling hindi nahawakan, bagaman pansamantalang inalis ang web app mula sa online bilang isang hakbang sa pag-iwas.

Mas Malawak na Konteksto

Ang insidenteng ito ay sumusunod sa mas malaking $280 million na exploit ng Drift Protocol noong nakaraang buwan, na inilarawan ng mga analyst sa seguridad bilang isang “structured intelligence operation” sa halip na isang simpleng teknikal na bug. Kamakailan ay itinampok ng Security Alliance (SEAL) ang sukat ng banta na ito matapos subaybayan at harangan ang 164 na domain na konektado sa grupong North Korean na UNC1069.

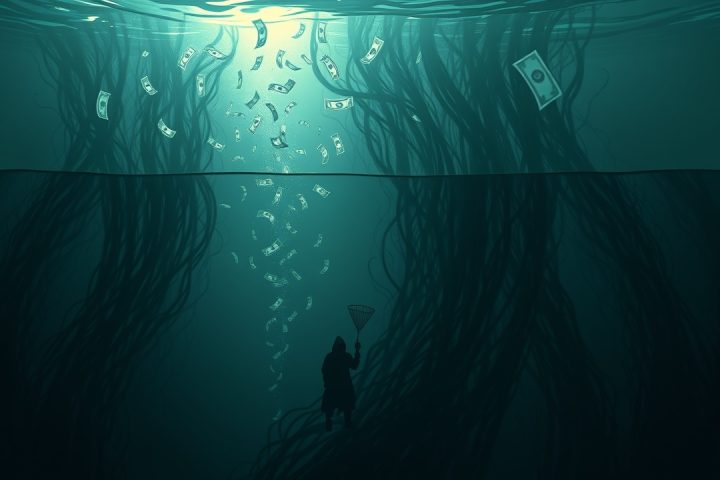

Mga Estratehiya ng mga Hacker

Ang kanilang mga natuklasan ay nagpapahiwatig na ang grupo ay nag-specialize sa “multiweek, low-pressure social engineering campaigns” na isinasagawa sa mga platform tulad ng Slack, Telegram, at LinkedIn. Sa pamamagitan ng pagpapanggap bilang mga pinagkakatiwalaang kasamahan o itinatag na mga tatak, unti-unting sinisira ng mga aktor na ito ang mga depensa ng mga target bago ilunsad ang mga mapanlikhang payload.

“Ang metodolohiya ng social engineering ng UNC1069 ay tinutukoy ng pasensya, katumpakan, at ang sinadyang paggamit ng umiiral na mga relasyon ng tiwala,” binanggit ng SEAL sa kanilang imbestigasyon.

Pag-unlad ng mga Teknikal na Estratehiya

Ang sistematikong diskarte na ito ay kasalukuyang pinapalakas ng mga generative tools. Naunang natukoy ng yunit ng Mandiant ng Google ang paggamit ng AI upang lumikha ng mga deepfake na larawan at video, na nagpapahintulot sa mga hacker na magpanggap bilang mga lehitimong kalahok sa mga Zoom meeting. Ang layunin ay lumampas sa tradisyunal na phishing at lumikha ng isang digital na kapaligiran kung saan ang isang biktima ay walang dahilan upang pagdudahan ang tao sa kabila ng screen.

Kamakailan ay itinuro ng developer ng MetaMask na si Taylor Monahan na ito ay hindi isang bagong phenomenon, kundi ang pagpapabuti ng isang estratehiya na umabot na ng dekada. Ang mga IT worker mula sa North Korea ay tahimik na nag-iintegrate sa mga proyekto ng decentralized finance at mga crypto firm sa loob ng hindi bababa sa pitong taon, kadalasang kumikilos bilang mga lehitimong kontribyutor.

Pagbabago sa Risk Profile ng Industriya

Ipinaliwanag ng blockchain security firm na Elliptic sa isang kamakailang pagsusuri na ang risk profile para sa industriya ay fundamentally na nagbago.

“Ang ebolusyon ng mga teknika ng social engineering ng DPRK, na sinamahan ng tumataas na availability ng AI upang pinuhin at pagbutihin ang mga pamamaraang ito, ay nangangahulugang ang banta ay umaabot nang higit pa sa mga palitan,” sinabi ng firm.

Ang mga indibidwal na developer at sinumang empleyado na may access sa internal na imprastruktura ay ngayon itinuturing na pangunahing entry points para sa pagnanakaw na sinusuportahan ng estado, idinagdag ng mananaliksik.