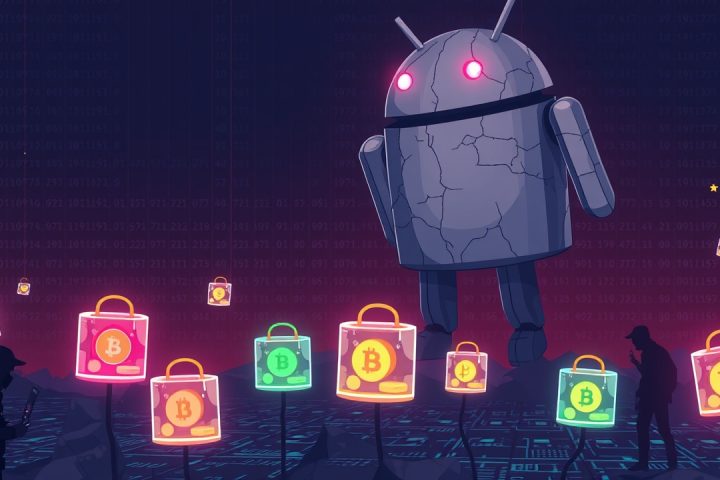

Crypto Mixer eXch ยังคงดำเนินกิจกรรมฟอกเงิน

แม้ว่า Crypto Mixer eXch จะประกาศปิดกิจการในที่สาธารณะ แต่ดูเหมือนว่าจะยังคงมีส่วนร่วมในกิจกรรมฟอกเงินอย่างต่อเนื่อง นักวิเคราะห์ระบุว่าแบบจำลองการสระผสมของ eXch เป็นความเสี่ยงที่สำคัญต่อการปฏิบัติตามกฎระเบียบ

บริการผสมเงินดิจิทัลที่มีชื่อเสียงด้านการฟอกเงินจำนวนมหาศาลจากการโจรกรรมเงินที่ถูกขโมยจาก Bybit ยังมีการดำเนินงานภายใต้ดิน แม้จะมีการปิดบริการในที่สาธารณะเมื่อปลายเดือนเมษายน

ตามรายงานล่าสุดจาก TRM Labs ซึ่งเป็นบริษัทที่เชี่ยวชาญด้านนิติวิทยาศาสตร์บล็อกเชน ระบุว่า eXch ยังคงเปิดให้เข้าถึง API สำหรับพันธมิตรทางธุรกิจของมัน รวมถึงผู้ให้บริการผสมเงินดิจิตอลและบริการรักษาความเป็นส่วนตัว TRM พบกิจกรรมบน Blockchain ที่แสดงถึงพฤติกรรมฟอกเงินที่ยังดำเนินอยู่ โดยเฉพาะอย่างยิ่งเกี่ยวกับโครงสร้างพื้นฐานของสระผสมของ eXch

“เราได้ระบุว่า eXch ถูกเกี่ยวข้องโดยตรงกับเงินที่เกี่ยวข้องกับ CSAM มูลค่ามากกว่า 300,000 ดอลลาร์ แต่เราคาดว่าตัวเลขนี้จะสูงขึ้นเมื่อเราติดตาม eXch ต่อไป” TRM Labs กล่าว

กลไกการสระผสมของการแลกเปลี่ยนซึ่งออกแบบมาเพื่อทำให้ธุรกรรมไม่สามารถติดตามได้สร้างข้อกังวลให้กับเจ้าหน้าที่สืบสวน TRM Labs อธิบายว่าในสระผสม “ธุรกรรมทั้งหมดที่รับและส่งจะถูกนำมาผสมกัน ทำให้ไม่สามารถติดตามได้ว่ามีกี่คนที่อยู่เบื้องหลังที่อยู่อย่างใด และการติดตามนั้นยากมาก”

ความขาดแคลนในด้านความโปร่งใสนี้ทำให้การประเมินความเสี่ยงยากขึ้น เนื่องจากเงินฝากที่ผิดกฎหมายอาจเชื่อมโยงกับการถอนที่ถูกต้องตามกฎหมาย นักวิเคราะห์กล่าวเสริมว่าการประกาศปิดกิจการอย่างเป็นทางการของ eXch เมื่อวันที่ 17 เมษายน ได้ถูกลบออกภายในไม่กี่ชั่วโมง ทิ้ง “บันทึกการสื่อสารในที่สาธารณะเกี่ยวกับหัวข้อนี้” และในวันที่ 28 เมษายน แพลตฟอร์มได้เริ่มกลับมาใช้บริการอีกครั้ง TRM Labs ระบุ

ตามที่ทีมงานของ eXch เคยกล่าว โปรเจคได้กลายเป็นเป้าหมายของ “การดำเนินการระหว่างประเทศ” ที่มีเป้าหมายเพื่อต่อสู้กับมันและอาจฟ้องร้องบุคคลสำคัญในข้อหาฟอกเงินและการสนับสนุนการก่อการร้าย

บริษัทวิเคราะห์บล็อกเชนเช่น Elliptic และอื่นๆ ได้ชี้ให้เห็นว่า eXch เป็นศูนย์กลางที่สำคัญในกระบวนการฟอกเงิน โดยเฉพาะหลังจากการโจรกรรมในวันที่ 21 กุมภาพันธ์ ซึ่งมีการขโมย Ethereum (ETH) มากกว่า 400,000 เหรียญจากกระเป๋าเงินเย็นของ Bybit

กลุ่ม Lazarus ใช้โครงสร้างของการแลกเปลี่ยนแบบกระจายศูนย์ สะพานข้ามเชน และเครื่องมือความเป็นส่วนตัว รวมถึง eXch เพื่อซ่อนต้นกำเนิดของทรัพย์สินที่ถูกขโมย